'TLS 1.3'相比于'TLS 1.2'在'性能'和'安全性'有了很大的提升

备注: 当前'TLS1.2'是主流,暂时关注'1.2'即可国密TLS tls1.3

① TLS1.2 通讯过程

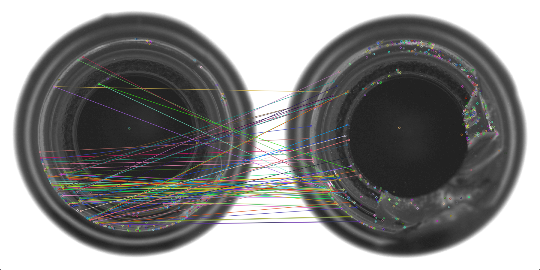

说明: 需要'wiresahrk'分析报文加以'赋证'https://img-blog.csdnimg.cn/c8fd073703ea4e3586441237a0e876e6.png" width="600" />

② FREAK攻击

客户端支持的'很多安全套件'是'不安全'的https://img-blog.csdnimg.cn/6805f5af02b041c18a3ab1908dc8511e.png" width="600" />

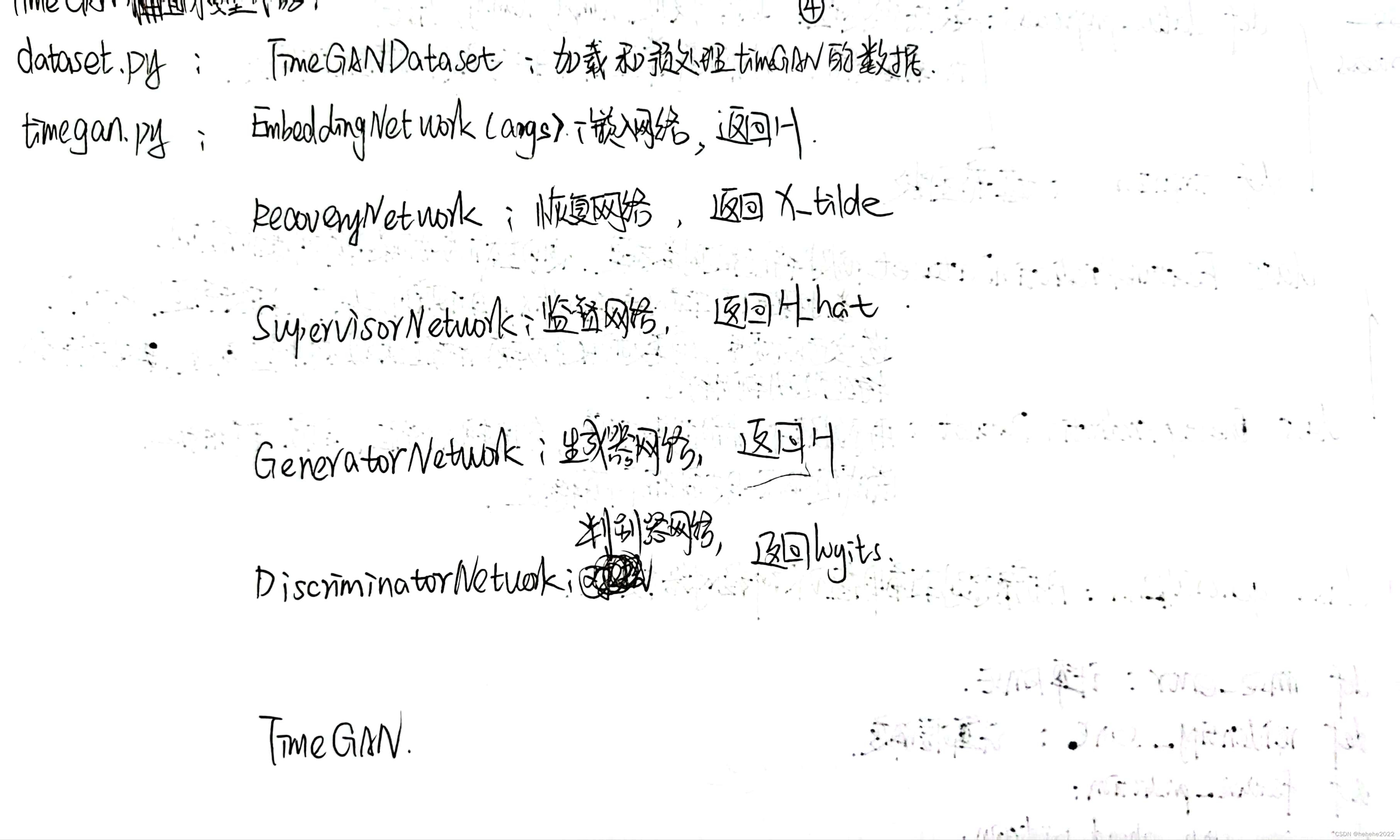

③ openssl 1.1.1 版本对 TLS 1.3 的支持情况

TLS 1.3

TLS '1.3' 如何解决 'FREAK 攻击' 的问题,因为只支持有限的'加密套件'https://img-blog.csdnimg.cn/7899434e90944524a029dadd78b2cb81.png" width="600" />

https://img-blog.csdnimg.cn/fc0695e8d7734de7a4f04892674a6f76.png" width="600" />

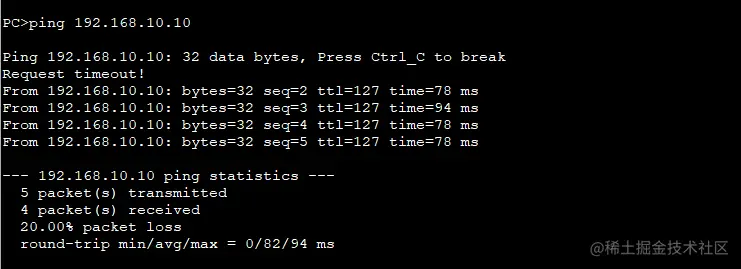

④ 测试 TLS 站点支持情况

核心: 判断'服务端'支持'TLS'版本,以及支持哪些'加密套件'?

站点: https://www.ssllabs.com/ssltest/index.html --> 输入'域名'即可

说明: 这里域名选择'www.taohui.pub'https://img-blog.csdnimg.cn/6df1ef2557de4b87874021025b76de8c.png" width="600" />

openssl s_server 和 s_client

⑤ TLS1.3 中的密钥交换

核心: '握手'的优化,'TLS 1.3'由'TLS 1.2'的两个'RTT'变成一个'RTT'https://img-blog.csdnimg.cn/ea50fe5c4c674bd1918e5dbd8eaacd2a.png" width="600" />

⑥ 答疑解惑

更改密码规范协议(Change Cipher Spec Protocol): 在TLS连接中通知对方'加密算法'已经切换

wiresahrk抓包: '单向'和'双向'认证

后续: wireshark对'TLS1.2'服务端'单项认证'进行了详细的'抓包'分析

遗留: nginx关于'TLS'的补充一文读懂TLS1.2协议 一文读懂TLS1.3协议 一文读懂国密TLS

https://img-blog.csdnimg.cn/462d9fe214bf4ef0913ec87f46714ebe.png" width="600" />

https://img-blog.csdnimg.cn/f41c0c5f467c4bb390e504af10193f60.png" width="600" />

https://img-blog.csdnimg.cn/da9d5a17bf214efb8814536b0dfdf8eb.png" width="600" />